Découvrez la richesse culturelle de la Commune de Luxembourg

La Commune de Luxembourg, capitale du Grand-Duché de Luxembourg, est un lieu emblématique alliant histoire, culture et modernité. Située au cœur de l’Europe, cette ville cosmopolite attire les visiteurs du monde entier avec son charme unique et sa diversité.

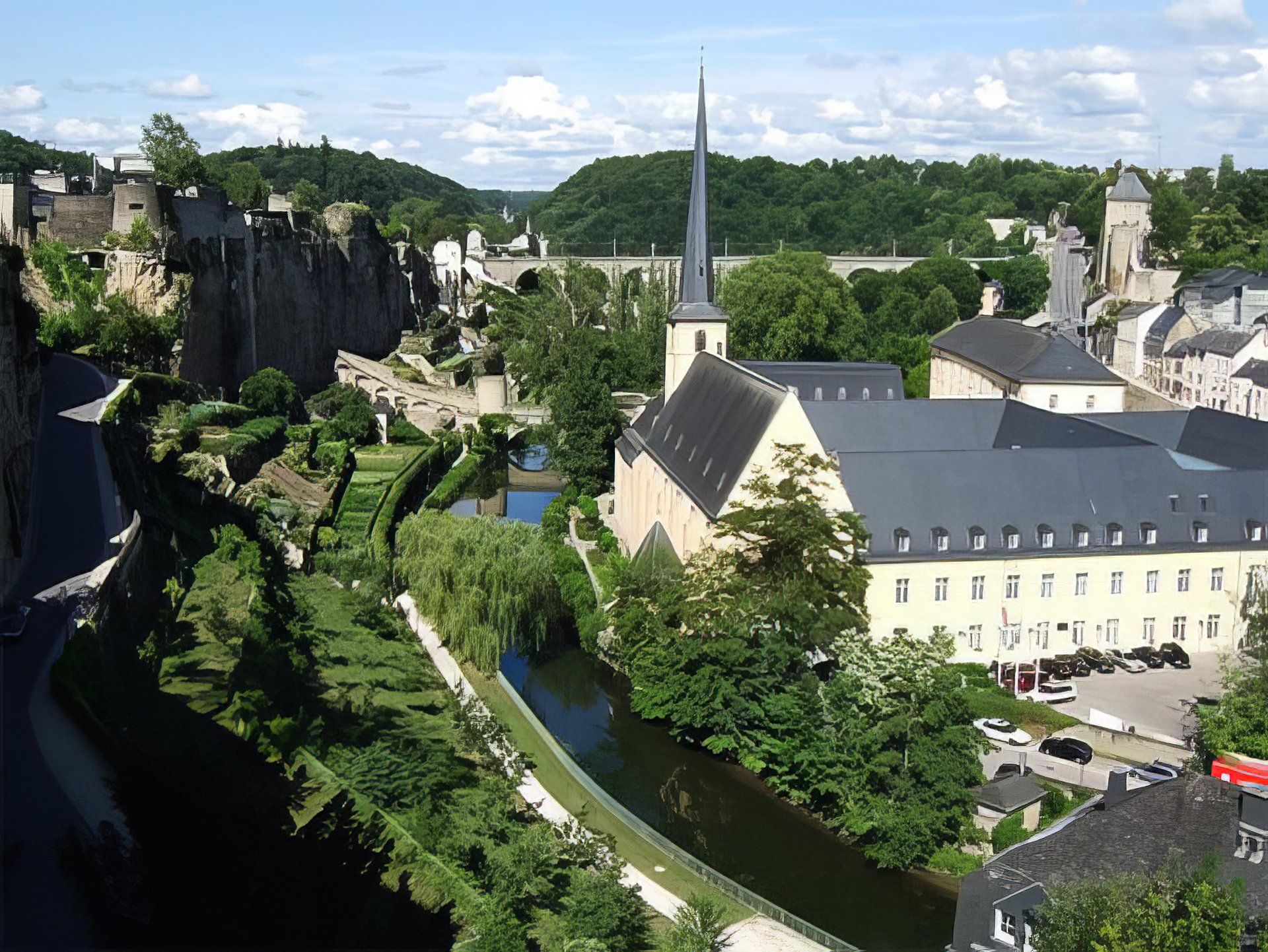

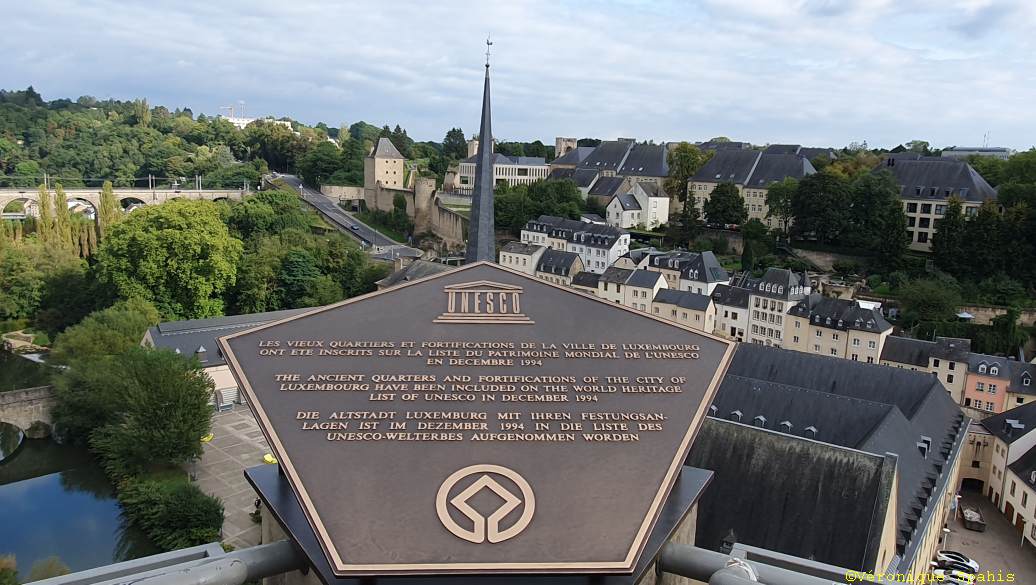

Avec ses nombreux musées, galeries d’art, théâtres et salles de concert, la Commune de Luxembourg est un véritable paradis pour les amateurs d’art et de culture. Les passionnés d’histoire ne seront pas en reste avec les nombreux sites historiques tels que la vieille ville fortifiée, classée au patrimoine mondial de l’UNESCO.

En plus de son riche patrimoine culturel, la Commune de Luxembourg offre également une qualité de vie exceptionnelle. Ses vastes parcs et jardins, ses pistes cyclables bien aménagées et ses espaces verts en font une ville agréable à vivre pour ses habitants.

Sur le plan économique, la Commune de Luxembourg est un centre financier international renommé abritant de nombreuses institutions financières et sièges sociaux d’entreprises multinationales. Cela en fait un pôle d’attraction pour les professionnels du monde entier à la recherche d’opportunités professionnelles stimulantes.

En résumé, la Commune de Luxembourg est une ville dynamique où se mêlent harmonieusement tradition et modernité, offrant à ses habitants et visiteurs une expérience unique et inoubliable.

Questions Fréquemment Posées sur la Commune de Luxembourg : Tourisme, Culture et Vie Locale

- Quels sont les principaux sites touristiques de la Commune de Luxembourg ?

- Quelle est l’histoire de la vieille ville fortifiée de Luxembourg ?

- Quels musées et galeries d’art peut-on visiter dans la Commune de Luxembourg ?

- Quelles sont les activités culturelles proposées à Luxembourg ?

- Comment se rendre à la Commune de Luxembourg depuis l’aéroport ?

- Quelles sont les opportunités d’emploi disponibles à Luxembourg ?

- Quels sont les quartiers résidentiels populaires de la Commune de Luxembourg ?

Quels sont les principaux sites touristiques de la Commune de Luxembourg ?

La Commune de Luxembourg regorge de sites touristiques incontournables qui attirent les visiteurs du monde entier. Parmi les principaux sites à ne pas manquer figurent la vieille ville fortifiée, classée au patrimoine mondial de l’UNESCO, avec ses remparts historiques et ses charmantes ruelles pavées. Le Palais Grand-Ducal, résidence officielle du Grand-Duc, est un joyau architectural à découvrir. Les amateurs d’art et d’histoire apprécieront le Musée National d’Histoire et d’Art, qui abrite une impressionnante collection d’œuvres artistiques et artefacts historiques. Enfin, le parc municipal, oasis de verdure en plein cœur de la ville, offre aux visiteurs un lieu de détente idéal pour se ressourcer.

Quelle est l’histoire de la vieille ville fortifiée de Luxembourg ?

L’histoire de la vieille ville fortifiée de Luxembourg remonte à plusieurs siècles, témoignant de la riche histoire de la capitale luxembourgeoise. Construite au Moyen Âge, la vieille ville fortifiée était entourée de remparts imposants et de bastions défensifs pour protéger la cité des attaques extérieures. Ces fortifications ont joué un rôle crucial dans l’histoire de Luxembourg en tant que ville stratégique et militaire.

Au fil des siècles, la vieille ville fortifiée a été le témoin de nombreux événements historiques, dont des batailles, des sièges et des transformations architecturales. Aujourd’hui, les vestiges de ces fortifications offrent aux visiteurs l’opportunité de plonger dans le passé et d’admirer l’architecture médiévale préservée au cœur de la ville moderne.

Quels musées et galeries d’art peut-on visiter dans la Commune de Luxembourg ?

La Commune de Luxembourg regorge de musées et galeries d’art qui raviront les amateurs d’art et de culture. Parmi les incontournables, on peut citer le Musée d’Art Moderne Grand-Duc Jean (MUDAM), un lieu emblématique dédié à l’art contemporain, ainsi que le Musée National d’Histoire et d’Art, qui abrite une riche collection d’œuvres artistiques allant de l’Antiquité à nos jours. Les passionnés d’histoire pourront également visiter le Musée Dräi Eechelen, installé dans un ancien fort du XVIIIe siècle, offrant un voyage fascinant à travers l’histoire du Luxembourg. En explorant la Commune de Luxembourg, les visiteurs auront l’occasion de découvrir une diversité artistique et culturelle captivante.

Quelles sont les activités culturelles proposées à Luxembourg ?

La Commune de Luxembourg regorge d’activités culturelles variées pour satisfaire tous les goûts et toutes les passions. Des musées renommés aux galeries d’art contemporain en passant par les festivals de musique et de théâtre, il y a toujours quelque chose à découvrir et à apprécier dans cette ville cosmopolite. Les amateurs d’histoire peuvent explorer les sites historiques fascinants, tandis que les mélomanes peuvent assister à des concerts dans des salles prestigieuses. Les festivals culturels animent régulièrement la vie culturelle luxembourgeoise, offrant une programmation diversifiée et captivante tout au long de l’année. En somme, Luxembourg offre un véritable melting-pot culturel où chacun peut trouver son bonheur.

Comment se rendre à la Commune de Luxembourg depuis l’aéroport ?

Pour vous rendre à la Commune de Luxembourg depuis l’aéroport, vous avez plusieurs options pratiques et efficaces. L’une des façons les plus populaires est de prendre un bus direct qui relie l’aéroport au centre-ville de Luxembourg. Ce service régulier et fiable vous permettra d’arriver rapidement à destination tout en admirant le paysage luxembourgeois. Une autre option est de prendre un taxi, disponible à la sortie de l’aéroport, pour un trajet plus rapide et personnalisé. Enfin, si vous préférez conduire vous-même, la location de voiture est également une possibilité offerte à l’aéroport pour explorer la Commune de Luxembourg et ses environs en toute liberté.

Quelles sont les opportunités d’emploi disponibles à Luxembourg ?

La Commune de Luxembourg offre un large éventail d’opportunités d’emploi dans divers secteurs tels que la finance, les technologies de l’information, le commerce international, le tourisme et bien d’autres. En tant que centre financier international, Luxembourg attire de nombreuses entreprises et institutions internationales, offrant ainsi des perspectives professionnelles intéressantes pour les candidats qualifiés. De plus, la ville bénéficie d’une économie diversifiée et dynamique qui crée constamment de nouvelles opportunités d’emploi pour les résidents locaux et les expatriés en quête de défis stimulants. Que vous soyez un professionnel expérimenté ou un jeune diplômé, Luxembourg offre un environnement propice à l’épanouissement professionnel et à la croissance de carrière.

Quels sont les quartiers résidentiels populaires de la Commune de Luxembourg ?

Les quartiers résidentiels populaires de la Commune de Luxembourg sont nombreux et offrent une variété d’options pour répondre aux besoins et préférences des résidents. Parmi les quartiers les plus prisés figurent Kirchberg, un quartier moderne et dynamique abritant de nombreux bureaux et institutions européennes, ainsi que de luxueux appartements et maisons. Le quartier de Limpertsberg est également très apprécié pour son ambiance conviviale, ses rues pittoresques et ses commerces de proximité. Belair est un autre quartier résidentiel recherché pour son cadre verdoyant, ses écoles réputées et sa proximité avec le centre-ville. Ces quartiers offrent un cadre de vie agréable et des infrastructures de qualité, faisant d’eux des choix populaires parmi les habitants de la Commune de Luxembourg.