La protection informatique est un enjeu crucial pour les entreprises de nos jours. Avec l’augmentation des cybermenaces et des attaques en ligne, il est essentiel pour les entreprises de mettre en place des mesures de sécurité solides pour protéger leurs données sensibles et leur infrastructure informatique.

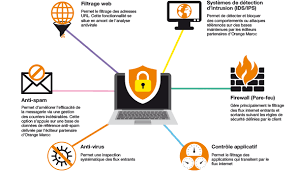

La protection informatique en entreprise englobe un large éventail de stratégies et de technologies visant à prévenir les cyberattaques, à détecter les intrusions et à réagir rapidement en cas d’incident. Parmi les mesures de protection courantes, on trouve l’installation de pare-feu, la mise en place de politiques de sécurité strictes, la formation du personnel aux bonnes pratiques en matière de sécurité informatique et la sauvegarde régulière des données.

Les entreprises doivent également se tenir informées des dernières tendances en matière de cybersécurité et investir dans des solutions avancées telles que la détection des menaces en temps réel, la gestion des vulnérabilités et la conformité aux normes de sécurité internationales.

En outre, la protection informatique ne se limite pas uniquement aux aspects techniques. Il est tout aussi important pour les entreprises d’établir une culture de sécurité forte au sein de leur organisation, où tous les employés comprennent l’importance de la sécurité informatique et jouent un rôle actif dans sa mise en œuvre.

En conclusion, la protection informatique est un investissement essentiel pour toute entreprise souhaitant garantir la confidentialité, l’intégrité et la disponibilité de ses données. En adoptant une approche proactive et complète en matière de cybersécurité, les entreprises peuvent se prémunir contre les menaces numériques croissantes et assurer la pérennité de leurs activités dans un environnement numérique en constante évolution.

Les 8 Avantages Clés de la Protection Informatique pour les Entreprises

- Protège les données sensibles de l’entreprise contre les cyberattaques

- Prévient les pertes financières liées aux violations de sécurité informatique

- Renforce la confiance des clients en garantissant la confidentialité de leurs informations

- Évite les interruptions d’activité dues à des attaques informatiques

- Assure la conformité aux réglementations en matière de protection des données

- Réduit le risque de vol d’identité et de fraude en ligne

- Améliore la réputation et l’image de marque de l’entreprise en tant qu’entité sécurisée

- Permet une croissance durable en protégeant les actifs numériques essentiels

Les 7 Inconvénients de la Protection Informatique en Entreprise

- Coût élevé des solutions de protection informatique avancées

- Complexité des technologies de sécurité pouvant nécessiter une expertise spécialisée

- Risque de fausses alertes qui peuvent entraîner une perte de temps et de ressources

- Défis liés à la mise en œuvre et à la maintenance des mesures de sécurité informatique

- Possibilité d’incompatibilité entre les solutions de sécurité et les systèmes existants

- Menace constante d’évolution rapide des cyberattaques rendant difficile la prévention efficace

- Impact potentiel sur la productivité due aux restrictions imposées par les mesures de sécurité

Protège les données sensibles de l’entreprise contre les cyberattaques

La protection informatique en entreprise joue un rôle essentiel en protégeant les données sensibles de l’entreprise contre les cyberattaques. En mettant en place des mesures de sécurité robustes, telles que des pare-feu et des systèmes de détection d’intrusion, les entreprises peuvent prévenir efficacement les tentatives d’accès non autorisé à leurs informations confidentielles. Cela permet non seulement de garantir la confidentialité des données, mais aussi de maintenir la confiance des clients et partenaires commerciaux, renforçant ainsi la réputation et la crédibilité de l’entreprise sur le marché.

Un des avantages essentiels de la protection informatique en entreprise est sa capacité à prévenir les pertes financières associées aux violations de sécurité informatique. En mettant en place des mesures de sécurité robustes, les entreprises peuvent réduire le risque de cyberattaques, de vols de données et d’autres incidents dommageables qui pourraient entraîner des pertes financières importantes. En investissant dans la protection informatique, les entreprises peuvent non seulement protéger leurs actifs financiers, mais aussi renforcer leur réputation et maintenir la confiance de leurs clients et partenaires commerciaux.

La protection informatique en entreprise renforce la confiance des clients en garantissant la confidentialité de leurs informations. En mettant en place des mesures de sécurité robustes pour protéger les données sensibles des clients contre les cybermenaces, les entreprises démontrent leur engagement à assurer la confidentialité et l’intégrité des informations personnelles. Cette transparence et cette vigilance en matière de sécurité renforcent la relation de confiance entre l’entreprise et ses clients, qui se sentent rassurés et protégés dans leurs interactions et transactions numériques.

La protection informatique en entreprise permet d’éviter les interruptions d’activité causées par des attaques informatiques. En mettant en place des mesures de sécurité robustes, les entreprises peuvent prévenir les cyberattaques et protéger leur infrastructure contre les menaces numériques. En limitant les risques de perturbation des systèmes informatiques, les entreprises peuvent maintenir leur productivité et assurer la continuité de leurs opérations, garantissant ainsi la stabilité et la fiabilité de leur activité.

La protection informatique en entreprise assure la conformité aux réglementations en matière de protection des données, telles que le RGPD (Règlement Général sur la Protection des Données). En mettant en place des mesures de sécurité adéquates, les entreprises peuvent garantir que les données personnelles de leurs clients et employés sont traitées de manière sécurisée et conforme à la législation en vigueur. Cela renforce la confiance des parties prenantes et évite les risques de sanctions financières liées à une violation de la vie privée des individus. En assurant une gestion rigoureuse des données, les entreprises démontrent leur engagement envers la protection de la vie privée et renforcent leur réputation sur le marché.

Réduit le risque de vol d’identité et de fraude en ligne

La protection informatique en entreprise joue un rôle essentiel dans la réduction du risque de vol d’identité et de fraude en ligne. En mettant en place des mesures de sécurité robustes, telles que l’authentification à deux facteurs, le chiffrement des données et la surveillance proactive des activités suspectes, les entreprises peuvent renforcer la protection des informations personnelles de leurs clients et employés. En limitant l’accès aux données sensibles et en prévenant les cyberattaques, les entreprises peuvent contribuer à prévenir le vol d’identité et à minimiser les risques de fraude en ligne, renforçant ainsi la confiance de leurs parties prenantes dans leur capacité à protéger leurs informations confidentielles.

Améliore la réputation et l’image de marque de l’entreprise en tant qu’entité sécurisée

La mise en place d’une protection informatique efficace au sein d’une entreprise contribue à améliorer sa réputation et son image de marque en tant qu’entité sécurisée. En démontrant un engagement envers la sécurité des données et la confidentialité des informations, l’entreprise renforce la confiance de ses clients, partenaires et parties prenantes. Une solide réputation en matière de sécurité informatique peut également attirer de nouveaux clients soucieux de la protection de leurs données, tout en permettant à l’entreprise de se distinguer comme un acteur fiable et responsable sur le marché.

Permet une croissance durable en protégeant les actifs numériques essentiels

La protection informatique en entreprise permet une croissance durable en protégeant les actifs numériques essentiels. En sécurisant efficacement les données sensibles, les systèmes informatiques et les processus opérationnels, les entreprises peuvent prévenir les pertes financières, les atteintes à leur réputation et les interruptions d’activité coûteuses. En assurant la disponibilité et l’intégrité de leurs actifs numériques, les entreprises peuvent se concentrer sur leur développement et leur expansion en toute confiance, garantissant ainsi une croissance pérenne à long terme.

Un des inconvénients majeurs de la protection informatique en entreprise est le coût élevé des solutions de sécurité avancées. En effet, la mise en place de technologies de pointe telles que la détection des menaces en temps réel, la gestion des vulnérabilités et la conformité aux normes de sécurité peut représenter un investissement financier significatif pour les entreprises, en particulier pour les petites et moyennes entreprises disposant de ressources limitées. Ce coût élevé peut parfois dissuader certaines entreprises d’adopter des mesures de sécurité adéquates, les exposant ainsi à un plus grand risque d’attaques et de pertes de données.

Complexité des technologies de sécurité pouvant nécessiter une expertise spécialisée

La complexité des technologies de sécurité peut constituer un obstacle pour les entreprises en raison de la nécessité d’une expertise spécialisée. En effet, la mise en place et la gestion de solutions de sécurité avancées peuvent être complexes et exiger des compétences techniques pointues. Cette exigence d’expertise spécialisée peut représenter un défi pour les entreprises qui ne disposent pas des ressources internes nécessaires ou qui ne peuvent pas se permettre d’engager des professionnels qualifiés dans le domaine de la cybersécurité. Cela peut entraîner des lacunes dans la protection informatique de l’entreprise et rendre plus difficile la prévention des cyberattaques et la gestion des risques liés à la sécurité informatique.

Risque de fausses alertes qui peuvent entraîner une perte de temps et de ressources

Un inconvénient de la protection informatique en entreprise est le risque de fausses alertes, qui peuvent entraîner une perte de temps et de ressources significative. En effet, les systèmes de sécurité peuvent parfois générer des alertes erronées, ce qui oblige les équipes informatiques à investir du temps et des efforts pour les vérifier et les traiter. Cette situation peut entraîner une saturation des ressources, une diminution de l’efficacité opérationnelle et une fatigue du personnel chargé de la sécurité informatique, compromettant ainsi la capacité de l’entreprise à réagir efficacement aux véritables menaces cybernétiques.

Défis liés à la mise en œuvre et à la maintenance des mesures de sécurité informatique

Un des défis majeurs liés à la protection informatique en entreprise réside dans la mise en œuvre et la maintenance des mesures de sécurité. En effet, cela nécessite des ressources importantes en termes de temps, d’argent et d’expertise technique. Les entreprises doivent constamment évaluer et mettre à jour leurs systèmes de sécurité pour rester efficaces face aux nouvelles menaces qui évoluent rapidement. De plus, la complexité croissante des environnements informatiques rend parfois difficile la coordination des différentes solutions de sécurité, ce qui peut entraîner des lacunes potentielles dans la protection globale du système.

Possibilité d’incompatibilité entre les solutions de sécurité et les systèmes existants

Un inconvénient potentiel de la protection informatique en entreprise est la possibilité d’incompatibilité entre les solutions de sécurité mises en place et les systèmes informatiques existants. Cette incompatibilité peut entraîner des dysfonctionnements, des interruptions de service et même des failles de sécurité supplémentaires si les solutions ne sont pas correctement intégrées. Il est crucial pour les entreprises de mener une évaluation approfondie de leurs systèmes existants et de choisir des solutions de sécurité qui s’intègrent harmonieusement pour garantir une protection efficace sans compromettre la stabilité et la performance des infrastructures informatiques.

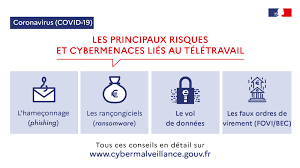

Menace constante d’évolution rapide des cyberattaques rendant difficile la prévention efficace

La menace constante de l’évolution rapide des cyberattaques représente un défi majeur pour la protection informatique des entreprises. En effet, avec la sophistication croissante des techniques utilisées par les cybercriminels, il devient de plus en plus difficile de prévenir efficacement les attaques. Les cyberattaques évoluent rapidement et s’adaptent aux nouvelles technologies et aux failles de sécurité découvertes, ce qui nécessite une vigilance constante et une mise à jour régulière des mesures de protection pour faire face à cette menace en perpétuelle mutation.

Impact potentiel sur la productivité due aux restrictions imposées par les mesures de sécurité

Un inconvénient potentiel de la protection informatique en entreprise est l’impact sur la productivité causé par les restrictions imposées par les mesures de sécurité. En effet, des politiques de sécurité trop strictes ou des outils de sécurité mal configurés peuvent entraver le flux de travail des employés, ralentir les processus et rendre certaines tâches plus complexes. Cela peut conduire à une frustration chez les collaborateurs qui pourraient contourner les mesures de sécurité pour gagner du temps, compromettant ainsi la sécurité globale du système informatique de l’entreprise.