Exploration du Monde des Systèmes Informatiques

Le Monde des Systèmes Informatiques

Les systèmes informatiques sont au cœur de notre société moderne. De la simple calculatrice aux supercalculateurs complexes, les systèmes informatiques jouent un rôle crucial dans notre vie quotidienne. Mais que sont exactement ces systèmes et comment fonctionnent-ils ?

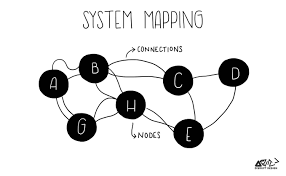

Un système informatique est un ensemble de composants interconnectés qui travaillent ensemble pour traiter, stocker et transmettre des données. Ces composants comprennent le matériel (comme les ordinateurs, les serveurs, les périphériques) et les logiciels (systèmes d’exploitation, applications).

Types de Systèmes Informatiques

Il existe différents types de systèmes informatiques, chacun ayant ses propres caractéristiques et utilisations spécifiques :

- Système Embarqué : Intégré dans des appareils électroniques tels que les smartphones, les voitures, les appareils ménagers.

- Serveurs : Utilisés pour stocker et gérer des données à grande échelle.

- Système d’Exploitation : Logiciel qui contrôle le fonctionnement de l’ordinateur et permet l’exécution d’autres programmes.

- Réseaux Informatiques : Permettent la communication entre plusieurs appareils.

Fonctionnement des Systèmes Informatiques

Les systèmes informatiques fonctionnent en traitant des données selon des instructions prédéfinies. Le processeur (CPU) exécute ces instructions en suivant un ensemble d’étapes logiques pour effectuer des opérations telles que le calcul, le stockage ou la transmission de données.

L’interaction entre le matériel et le logiciel est essentielle pour assurer le bon fonctionnement d’un système informatique. Les mises à jour régulières du logiciel et la maintenance du matériel sont nécessaires pour garantir la performance et la sécurité du système.

L’Importance des Systèmes Informatiques

Les systèmes informatiques sont essentiels dans de nombreux domaines tels que la finance, la santé, l’éducation, les transports, etc. Leur efficacité et leur fiabilité ont un impact significatif sur notre vie quotidienne. Ils facilitent nos tâches quotidiennes, optimisent nos processus et nous permettent de rester connectés au monde entier.

Ainsi, comprendre le fonctionnement des systèmes informatiques est crucial pour tirer pleinement parti de leur potentiel et contribuer à l’avancement technologique de notre société.

Avantages des Systèmes Informatiques : Efficacité, Sécurité et Collaboration Optimisées

- Les systèmes informatiques automatisent les tâches répétitives, ce qui permet de gagner du temps et d’augmenter l’efficacité.

- Ils facilitent le stockage et la gestion des données, assurant ainsi une organisation optimale de l’information.

- Les systèmes informatiques améliorent la communication en permettant un échange rapide et efficace d’informations entre utilisateurs.

- Ils renforcent la sécurité des données en mettant en place des mesures de protection telles que les pare-feu et les antivirus.

- Les systèmes informatiques offrent une grande flexibilité en permettant l’adaptation aux besoins changeants des utilisateurs.

- Ils favorisent la collaboration en facilitant le partage de fichiers et la coordination des projets au sein d’une équipe.

- Les systèmes informatiques contribuent à réduire les erreurs humaines grâce à leur capacité à exécuter des tâches avec précision et fiabilité.

- Ils permettent une analyse approfondie des données, aidant ainsi les entreprises à prendre des décisions stratégiques basées sur des informations pertinentes.

Cinq Inconvénients des Systèmes Informatiques à Considérer

- Les systèmes informatiques peuvent être sujets à des pannes imprévues, entraînant des interruptions dans les opérations.

- La complexité des systèmes informatiques peut rendre leur maintenance et leur gestion difficiles pour les utilisateurs non spécialisés.

- Les coûts associés à la mise en place et à la maintenance de systèmes informatiques peuvent être élevés, surtout pour les petites entreprises.

- Les failles de sécurité dans les systèmes informatiques peuvent exposer des données sensibles à des cyberattaques et compromettre la confidentialité.

- L’évolution rapide de la technologie peut rendre obsolètes certains systèmes plus anciens, nécessitant des mises à niveau fréquentes pour rester compétitif.

Les systèmes informatiques automatisent les tâches répétitives, ce qui permet de gagner du temps et d’augmenter l’efficacité.

Les systèmes informatiques automatisent les tâches répétitives, ce qui permet de gagner du temps et d’augmenter l’efficacité. En traitant automatiquement des processus routiniers, les systèmes informatiques libèrent les individus des tâches fastidieuses et chronophages. Cette automatisation permet aux entreprises de se concentrer sur des activités à plus forte valeur ajoutée, d’améliorer leur productivité globale et de répondre plus efficacement aux demandes des clients. Grâce à cette optimisation des processus, les organisations peuvent réaliser des économies de temps et de ressources tout en garantissant une exécution plus rapide et précise des tâches.

Ils facilitent le stockage et la gestion des données, assurant ainsi une organisation optimale de l’information.

Les systèmes informatiques jouent un rôle essentiel en facilitant le stockage et la gestion des données, garantissant ainsi une organisation optimale de l’information. Grâce à ces systèmes, les entreprises peuvent conserver et accéder facilement à d’importantes quantités de données, ce qui leur permet de prendre des décisions éclairées et d’améliorer leur efficacité opérationnelle. La capacité des systèmes informatiques à structurer et sécuriser les données contribue à une gestion plus efficace des informations, favorisant ainsi une meilleure organisation et exploitation des ressources disponibles.

Les systèmes informatiques améliorent la communication en permettant un échange rapide et efficace d’informations entre utilisateurs.

Les systèmes informatiques jouent un rôle essentiel dans l’amélioration de la communication en facilitant un échange rapide et efficace d’informations entre utilisateurs. Grâce à ces systèmes, les individus peuvent communiquer instantanément, partager des données et collaborer à distance, ce qui favorise la productivité et la collaboration au sein des organisations. En permettant une communication fluide et transparente, les systèmes informatiques contribuent à renforcer les liens entre les individus et à stimuler l’innovation dans un environnement de travail connecté.

Ils renforcent la sécurité des données en mettant en place des mesures de protection telles que les pare-feu et les antivirus.

Les systèmes renforcent la sécurité des données en mettant en place des mesures de protection essentielles telles que les pare-feu et les antivirus. Ces outils jouent un rôle crucial dans la prévention des cyberattaques et la protection des informations sensibles contre les menaces en ligne. Grâce à ces dispositifs de sécurité, les entreprises et les utilisateurs peuvent se sentir plus en confiance quant à la confidentialité et l’intégrité de leurs données, assurant ainsi une utilisation plus sûre et fiable des systèmes informatiques.

Les systèmes informatiques offrent une grande flexibilité en permettant l’adaptation aux besoins changeants des utilisateurs.

Les systèmes informatiques offrent une grande flexibilité en permettant l’adaptation aux besoins changeants des utilisateurs. Grâce à leur capacité à être configurés et personnalisés en fonction des exigences spécifiques, les systèmes informatiques peuvent évoluer pour répondre aux nouvelles demandes et aux évolutions du marché. Cette adaptabilité permet aux utilisateurs de rester compétitifs, d’optimiser leurs processus et de s’adapter rapidement aux changements, assurant ainsi une efficacité continue dans un environnement en constante évolution.

Ils favorisent la collaboration en facilitant le partage de fichiers et la coordination des projets au sein d’une équipe.

Les systèmes informatiques favorisent la collaboration en facilitant le partage de fichiers et la coordination des projets au sein d’une équipe. Grâce à ces systèmes, les membres d’une équipe peuvent travailler de manière plus efficace en accédant rapidement aux documents nécessaires, en partageant des informations en temps réel et en collaborant étroitement, même à distance. Cette facilité de communication et de partage contribue à renforcer la cohésion de l’équipe et à améliorer sa productivité dans la réalisation des projets.

Les systèmes informatiques contribuent à réduire les erreurs humaines grâce à leur capacité à exécuter des tâches avec précision et fiabilité.

Les systèmes informatiques jouent un rôle essentiel dans la réduction des erreurs humaines grâce à leur capacité à exécuter des tâches avec précision et fiabilité. En automatisant des processus complexes, les systèmes informatiques minimisent les risques d’erreurs humaines, ce qui permet d’améliorer l’efficacité et la qualité des résultats obtenus. Leur capacité à suivre des instructions de manière cohérente contribue à garantir une exécution fiable des tâches, offrant ainsi un niveau de précision difficilement atteignable par les seules capacités humaines.

Ils permettent une analyse approfondie des données, aidant ainsi les entreprises à prendre des décisions stratégiques basées sur des informations pertinentes.

Les systèmes informatiques offrent aux entreprises la possibilité d’effectuer une analyse approfondie des données, ce qui leur permet de prendre des décisions stratégiques éclairées et pertinentes. En traitant et en interprétant un grand volume de données, ces systèmes fournissent des informations précieuses qui aident les entreprises à comprendre leur marché, à identifier des tendances, à prévoir des comportements futurs et à optimiser leurs processus internes. Grâce à cette capacité d’analyse avancée, les entreprises peuvent mieux anticiper les besoins de leurs clients, améliorer leur efficacité opérationnelle et rester compétitives sur le marché.

Les systèmes informatiques peuvent être sujets à des pannes imprévues, entraînant des interruptions dans les opérations.

Les systèmes informatiques peuvent être sujets à des pannes imprévues, entraînant des interruptions dans les opérations. Ces interruptions peuvent avoir un impact négatif sur la productivité et l’efficacité des entreprises, perturbant les processus et entraînant des retards dans la livraison de services. De plus, les pannes imprévues peuvent également causer des pertes de données importantes, compromettant la sécurité et l’intégrité des informations stockées. Il est donc essentiel pour les organisations de mettre en place des mesures de sauvegarde et de plan de continuité d’activité pour minimiser les risques liés aux pannes système.

La complexité des systèmes informatiques peut rendre leur maintenance et leur gestion difficiles pour les utilisateurs non spécialisés.

La complexité des systèmes informatiques peut poser un défi majeur pour les utilisateurs non spécialisés en matière de maintenance et de gestion. Avec des composants interdépendants et des interactions complexes entre le matériel et le logiciel, il peut être difficile pour les utilisateurs ordinaires de diagnostiquer et de résoudre les problèmes techniques qui surviennent. La nécessité de compétences spécialisées et d’une compréhension approfondie du fonctionnement des systèmes informatiques peut rendre la maintenance et la gestion de ces systèmes intimidantes pour ceux qui ne sont pas formés dans ce domaine.

Les coûts associés à la mise en place et à la maintenance de systèmes informatiques peuvent être élevés, surtout pour les petites entreprises.

La mise en place et la maintenance de systèmes informatiques peuvent représenter un inconvénient majeur en termes de coûts, particulièrement pour les petites entreprises. En effet, l’acquisition de matériel informatique, de logiciels spécialisés et les frais liés à la formation du personnel peuvent rapidement s’accumuler, impactant ainsi le budget des entreprises à taille réduite. De plus, la nécessité d’assurer une maintenance régulière et des mises à jour peut engendrer des dépenses supplémentaires qui peuvent être difficilement supportées par les petites structures. Cette contrainte financière peut constituer un frein à l’adoption et à l’utilisation optimale des systèmes informatiques pour ces entreprises.

Les failles de sécurité dans les systèmes informatiques peuvent exposer des données sensibles à des cyberattaques et compromettre la confidentialité.

Les failles de sécurité dans les systèmes informatiques représentent un sérieux inconvénient, car elles peuvent mettre en péril la confidentialité des données sensibles. En effet, ces vulnérabilités peuvent être exploitées par des cybercriminels pour accéder à des informations confidentielles, telles que des données personnelles, financières ou professionnelles. Une fois compromis, ces systèmes deviennent une porte d’entrée pour des cyberattaques qui peuvent avoir des conséquences néfastes pour les individus et les organisations. Il est donc essentiel de mettre en place des mesures de sécurité robustes pour protéger les systèmes informatiques et prévenir toute violation de la confidentialité des données.

L’évolution rapide de la technologie peut rendre obsolètes certains systèmes plus anciens, nécessitant des mises à niveau fréquentes pour rester compétitif.

L’évolution rapide de la technologie peut poser un défi majeur pour les systèmes informatiques plus anciens. En effet, cette progression constante peut rendre obsolètes ces systèmes, les rendant moins efficaces et moins compétitifs sur le marché. Cela oblige les entreprises à effectuer des mises à niveau fréquentes pour rester à la pointe de la technologie et maintenir leur compétitivité. Ces mises à niveau peuvent entraîner des coûts importants en termes de temps, d’argent et de ressources, ce qui peut constituer un inconvénient majeur pour les organisations qui doivent constamment s’adapter aux nouvelles technologies pour rester dans la course.