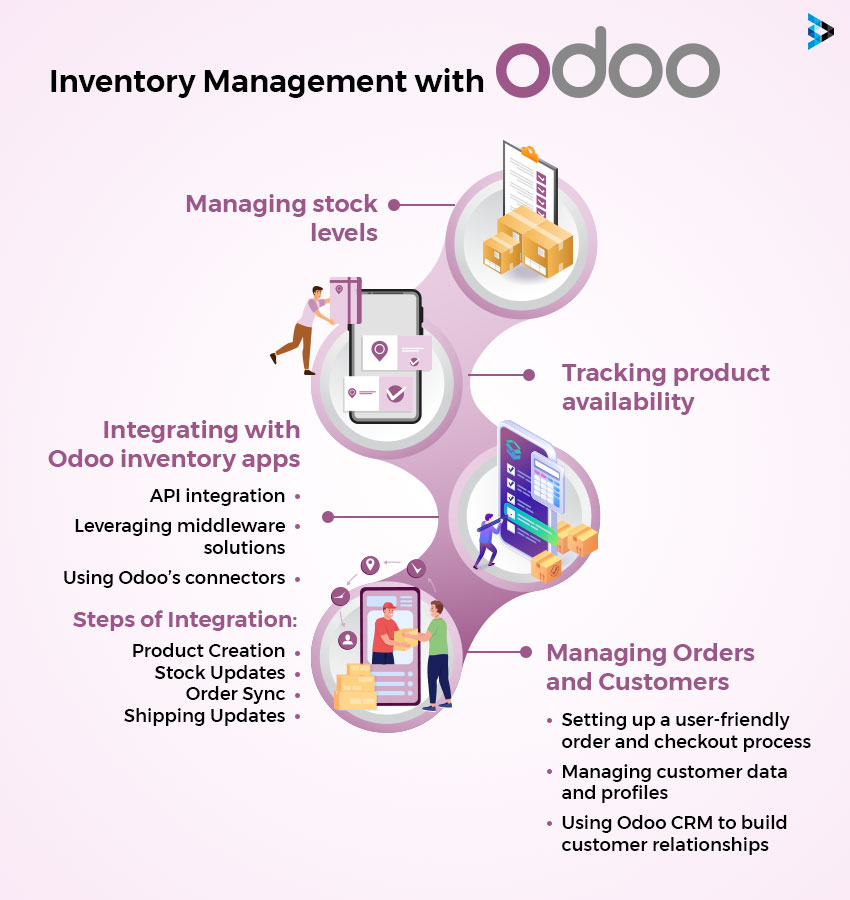

Les Accessoires Essentiels pour Sublimer Votre Style

Les Accessoires : l’Art de Compléter Votre Style

Les accessoires sont des éléments essentiels pour compléter et rehausser n’importe quelle tenue. Que ce soit des bijoux étincelants, des sacs à main élégants, des écharpes colorées ou des lunettes de soleil tendance, les accessoires peuvent transformer votre look en un clin d’œil.

Bijoux :

Les bijoux sont un moyen fantastique d’ajouter une touche d’éclat et de sophistication à votre tenue. Des boucles d’oreilles scintillantes, un collier délicat ou une bague audacieuse peuvent instantanément rehausser votre style et vous faire sentir confiante et élégante.

Sacs à Main :

Un sac à main n’est pas seulement un accessoire pratique pour transporter vos essentiels, c’est aussi un moyen de montrer votre sens du style. Des sacs à main en cuir classiques aux sacs fourre-tout colorés, il y a une multitude d’options pour compléter votre look.

Écharpes :

Les écharpes ne sont pas seulement réservées aux mois froids. Elles peuvent ajouter une touche de couleur et de texture à n’importe quelle tenue, qu’il s’agisse d’une écharpe en laine épaisse en hiver ou d’une écharpe légère et fluide en été.

Lunettes de Soleil :

En plus de protéger vos yeux des rayons UV nocifs, les lunettes de soleil sont un accessoire indispensable pour ajouter du style à votre look estival. Des formes classiques aux montures audacieuses, il y a une paire parfaite pour chaque visage.

Ainsi, que vous recherchiez un moyen subtil ou audacieux de compléter votre tenue, les accessoires sont la clé pour exprimer votre style personnel et ajouter une touche finale à votre look.

Cinq Avantages des Accessoires pour Sublimer Votre Style

- Les accessoires permettent de personnaliser et d’ajouter une touche unique à votre tenue.

- Ils peuvent transformer instantanément un look basique en une tenue élégante et sophistiquée.

- Les accessoires offrent la possibilité de jouer avec les couleurs, les textures et les styles pour créer des combinaisons uniques.

- Ils sont polyvalents et peuvent être utilisés pour différentes occasions, du quotidien aux événements spéciaux.

- Les accessoires sont un moyen abordable de rafraîchir votre garde-robe existante sans avoir à acheter de nouveaux vêtements.

Inconvénients des Accessoires : Cinq Points à Considérer

- Certains accessoires peuvent être coûteux, ce qui peut peser sur le budget.

- Les accessoires encombrants peuvent gêner la liberté de mouvement.

- Il est facile de tomber dans l’excès et surcharger sa tenue avec trop d’accessoires.

- Certains accessoires fragiles nécessitent un entretien régulier pour les conserver en bon état.

- Le choix des bons accessoires peut parfois être difficile et prendre du temps pour trouver ceux qui correspondent parfaitement à votre style.

Les accessoires permettent de personnaliser et d’ajouter une touche unique à votre tenue.

Les accessoires offrent la possibilité de personnaliser et de donner une touche unique à votre tenue. Que ce soit en ajoutant une écharpe colorée, des boucles d’oreilles originales ou un sac à main tendance, ces petits détails peuvent véritablement faire ressortir votre style personnel et vous permettre de vous démarquer. En jouant avec les accessoires, vous avez la liberté d’exprimer votre créativité et de créer un look qui vous est propre, reflétant ainsi votre individualité et votre goût distinctif en matière de mode.

Ils peuvent transformer instantanément un look basique en une tenue élégante et sophistiquée.

Les accessoires ont le pouvoir magique de métamorphoser instantanément un look basique en une tenue élégante et sophistiquée. Que ce soit en ajoutant une paire de boucles d’oreilles étincelantes, un sac à main chic ou une écharpe colorée, ces petits détails peuvent faire toute la différence en apportant une touche de style et de raffinement à n’importe quelle apparence.

Les accessoires offrent la possibilité de jouer avec les couleurs, les textures et les styles pour créer des combinaisons uniques.

Les accessoires offrent la possibilité de jouer avec les couleurs, les textures et les styles pour créer des combinaisons uniques. En associant des bijoux colorés à une tenue sobre, en ajoutant une écharpe en motif à un ensemble uni, ou en optant pour un sac à main original pour apporter une touche d’originalité, les accessoires permettent d’exprimer sa créativité et de personnaliser son look selon ses envies. C’est une façon amusante et inspirante d’explorer différentes façons de se mettre en valeur et de se démarquer avec style.

Ils sont polyvalents et peuvent être utilisés pour différentes occasions, du quotidien aux événements spéciaux.

Les accessoires sont des alliés indispensables dans le monde de la mode, car ils offrent une polyvalence incomparable. Leur capacité à s’adapter à différentes occasions, qu’il s’agisse de la vie quotidienne ou d’événements spéciaux, en fait des éléments essentiels pour compléter et personnaliser n’importe quelle tenue. Que ce soit pour ajouter une touche d’élégance discrète au quotidien ou pour briller de mille feux lors d’une soirée spéciale, les accessoires jouent un rôle crucial en permettant à chacun de exprimer son style et sa personnalité de manière unique et versatile.

Les accessoires sont un moyen abordable de rafraîchir votre garde-robe existante sans avoir à acheter de nouveaux vêtements.

Les accessoires sont un moyen abordable de rafraîchir votre garde-robe existante sans avoir à acheter de nouveaux vêtements. En ajoutant des accessoires tels que des bijoux, des sacs à main, des écharpes ou des ceintures, vous pouvez instantanément transformer et mettre à jour vos tenues préférées. Cela vous permet de varier votre style et d’apporter une touche de nouveauté à vos looks sans avoir à investir dans de nouvelles pièces vestimentaires coûteuses. Les accessoires offrent une flexibilité et une créativité infinies pour exprimer votre personnalité et votre sens du style, tout en restant économique et durable dans votre approche de la mode.

Certains accessoires peuvent être coûteux, ce qui peut peser sur le budget.

Certains accessoires peuvent être coûteux, ce qui peut peser sur le budget. Lorsque l’on investit dans des accessoires de qualité ou de marque, il est important de considérer l’impact financier que cela peut avoir. Il est essentiel de trouver un équilibre entre le désir d’ajouter des accessoires élégants à sa garde-robe et la nécessité de gérer ses dépenses de manière responsable. En optant pour des alternatives plus abordables ou en choisissant soigneusement les pièces sur lesquelles investir, il est possible de rester stylé sans compromettre ses finances.

Les accessoires encombrants peuvent gêner la liberté de mouvement.

Les accessoires encombrants peuvent parfois être un inconvénient en limitant la liberté de mouvement. Que ce soit un sac à main trop lourd qui tire sur l’épaule, des bijoux volumineux qui s’accrochent aux vêtements ou une écharpe trop longue qui s’emmêle, ces accessoires peuvent entraver la facilité et la fluidité des mouvements. Il est donc important de choisir des accessoires qui non seulement complètent votre style, mais aussi vous permettent de bouger confortablement et librement tout au long de la journée.

Il est facile de tomber dans l’excès et surcharger sa tenue avec trop d’accessoires.

Il est important de se rappeler qu’il est facile de tomber dans l’excès en matière d’accessoires et de surcharger sa tenue avec trop d’éléments. Lorsqu’on accumule trop de bijoux, sacs à main, écharpes ou autres accessoires, cela peut avoir l’effet contraire et alourdir le look au lieu de le sublimer. Il est donc essentiel de trouver un équilibre et de choisir avec soin les accessoires qui compléteront harmonieusement votre tenue, en mettant en valeur vos atouts sans les étouffer. Opter pour la simplicité et la subtilité peut souvent être plus efficace pour créer un look élégant et raffiné.

Certains accessoires fragiles nécessitent un entretien régulier pour les conserver en bon état.

Certains accessoires, bien que charmants et élégants, peuvent être fragiles et nécessiter un entretien régulier pour les préserver en bon état. Les bijoux délicats, les sacs à main en cuir et les écharpes précieuses peuvent demander une attention particulière pour éviter l’usure prématurée ou les dommages. Il est important de prendre le temps de nettoyer, ranger et entretenir ces accessoires avec soin afin de prolonger leur durée de vie et de continuer à les apprécier dans toute leur splendeur.

Le choix des bons accessoires peut parfois être difficile et prendre du temps pour trouver ceux qui correspondent parfaitement à votre style.

Le choix des bons accessoires peut parfois être un défi, car il faut du temps et de la patience pour trouver ceux qui s’harmonisent parfaitement avec votre style personnel. Entre les différentes options de bijoux, sacs à main, écharpes et lunettes de soleil, il est important de choisir des accessoires qui non seulement complètent votre tenue, mais qui reflètent également votre personnalité et votre goût. Prendre le temps de sélectionner les accessoires appropriés peut être un processus minutieux, mais le résultat en vaut la peine pour affirmer votre style avec assurance.